Malware- und wie wir uns vor der Bedrohung schützen können

von Redaktion CSLonz Am 08.03.2024 11:29:57

In der digitalen Ära ist die Bedrohung durch Malware allgegenwärtig, entwickelt sich ständig weiter und wird zunehmend raffinierter. Was einst mit einfachen Computerviren begann, die über Disketten verbreitet wurden, hat sich zu einer komplexen Landschaft verschiedenster Schadsoftware entwickelt. Diese reicht von Ransomware, die wichtige Daten verschlüsselt, bis hin zu Spyware, die heimlich persönliche Informationen stiehlt. Die Cyberkriminellen hinter diesen Angriffen nutzen die stetige technologische Entwicklung, um neue Wege zu finden, ihre Malware zu verbreiten und Sicherheitsmaßnahmen zu umgehen. Wir wollen einmal einen Blick auf diese Koevolution werfen, eine Gefahrenanalyse anstellen und Ihnen hilfreiche Tipps an die Hand geben, wie Sie sich schützen können.

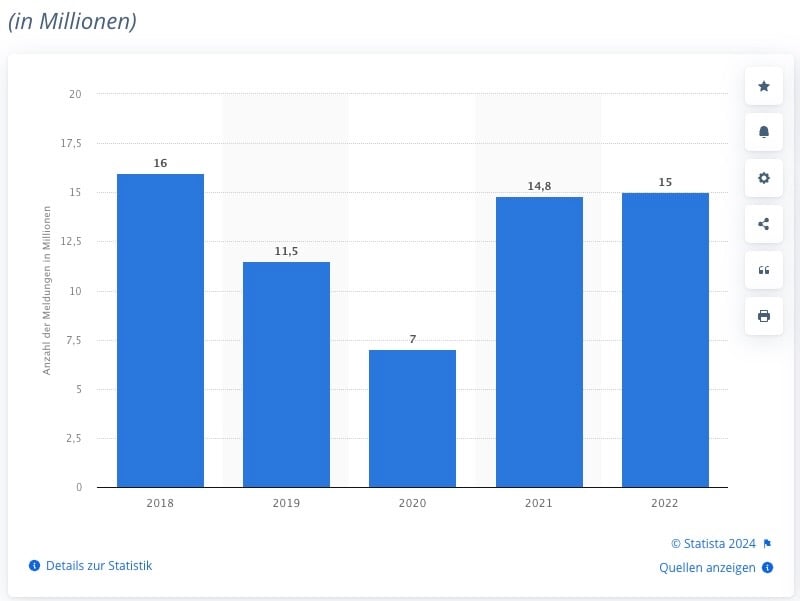

Stellen Sie sich vor, Sie sitzen nichtsahnend vor Ihrem Computer, trinken Ihren Morgenkaffee, und plötzlich: Ihr Bildschirm friert ein und eine Textdatei fordert ein Lösegeld in Bitcoin. Willkommen in der Welt der Malware, einem Ort, an dem nicht nur Ihre Daten, sondern auch Ihre Nerven auf dem Spiel stehen. Malware ist eine ständig wachsende Bedrohung in unserer digital vernetzten Gesellschaft. Von harmlos scheinenden E-Mail-Anhängen bis hin zu hochentwickelten staatlich gesponserten Cyberwaffen hat Malware eine beeindruckende Evolution hingelegt, mit der Softwarehersteller nur schwer mithalten können. Dies belegt alleine schon die Statistik der Cyberangriffe, die bis 2022 in Deutschland verzeichnet worden sind.

Bildquelle: https://de.statista.com/statistik/daten/studie/1230640/umfrage/meldungen-von-schadprogramm-infektionen-durch-das-bsi/

Bildquelle: https://de.statista.com/statistik/daten/studie/1230640/umfrage/meldungen-von-schadprogramm-infektionen-durch-das-bsi/

In den frühen Tagen des Internets glich Malware eher einem harmlosen Streich – ein digitales Graffiti, das an die virtuellen Wände Ihrer Festplatte gesprüht wurde. Doch die Zeiten haben sich geändert. Heute ist Malware ein hochentwickeltes Instrument in den Händen von Cyberkriminellen, das darauf ausgelegt ist, Daten zu stehlen, Systeme zu sabotieren und Unternehmen sowie Einzelpersonen erheblichen Schaden zuzufügen. Die Methoden der Angreifer entwickeln sich ständig weiter, und was gestern noch ein sicherer Hafen war, kann heute bereits das Einfallstor für den nächsten großen Cyberangriff sein. Doch schauen wir uns zunächst einmal an was Malware eigentlich ist und in welchen Formen sie uns begegnen kann.

Was ist Malware?

Der Begriff „Malware“ – eine Kofferwortkreation aus den Worten „malicious“ (bösartig) und „software“ (Software) – bezeichnet jede Art von Software, die entwickelt wurde, um Computern oder Netzwerken Schaden zuzufügen, ohne dass der Benutzer davon weiß oder seine Zustimmung gibt. Diese digitalen Angreifer kommen in verschiedenen Formen und auf verschiedenen Wegen:

- Viren und Würmer – Die Urahnen der Malware, bekannt für ihre Fähigkeit, sich zu replizieren und durch das bloße Öffnen einer infizierten Datei oder das Anstecken eines verseuchten USB-Laufwerks Verwüstung anzurichten. Viren heften sich an saubere Dateien an und verbreiten sich so im System, während Würmer selbstständige Software sind, die sich ohne menschliches Zutun ausbreiten können.

- Trojaner – Diese hinterhältigen Programme verkleiden sich als harmlose Software, nur um, einmal im System, eine Hintertür für Angreifer zu öffnen. Sie sind die trojanischen Pferde der digitalen Welt, durch deren Pforten alles von Spionage bis zum Diebstahl persönlicher Daten geschehen kann.

Ransomware – Ein besonders bösartiger Typ, der Ihre Daten oder Ihren Computer in Geiselhaft nimmt und ein Lösegeld für deren Freilassung fordert. Ransomware verschlüsselt Ihre wertvollen Daten, sodass Sie ohne den entsprechenden Schlüssel, für den oft gezahlt werden muss, nicht darauf zugreifen können. Wir haben bereits mehrere Artikel mit aktuellen Beispielen dieser Angriffe veröffentlicht.

- Spyware – Wie ein digitaler Spion schleicht sich diese Software unbemerkt ein, um Ihre Aktivitäten zu überwachen und persönliche Informationen ohne Ihr Wissen oder Einverständnis zu sammeln. Von Tastatureingaben bis hin zu Standortdaten, Spyware kennt Ihre Geheimnisse, oft zum Zwecke des Identitätsdiebstahls oder gezielter Werbung.

- Adware – Weniger schädlich, aber ebenso ärgerlich, bombardiert Adware Benutzer mit unerwünschter Werbung. Es kann als Teil eines scheinbar legitimen Programms installiert werden und stört mit Pop-ups oder umgeleiteten Browsern Ihre Online-Erfahrung.

Wie verbreitet sich diese Schadsoftware?

Malware verbreitet sich über verschiedene Kanäle: E-Mail-Anhänge, betrügerische Downloads, infizierte Werbung und sogar über soziale Netzwerke. Die Angreifer nutzen dabei oft soziale Ingenieurskunst, um Benutzer dazu zu verleiten, ihre Verteidigungen zu senken und die Tür für die Infektion zu öffnen.

Die digitale Landschaft verändert sich ständig, und mit ihr entwickeln sich auch die Methoden, die Cyberkriminelle nutzen, um Malware zu verbreiten und Unheil anzurichten. Die Innovation in der Malware-Entwicklung ist ein düsteres Zeugnis menschlicher Kreativität – stets darauf ausgerichtet, Sicherheitsmaßnahmen zu umgehen und neue Wege zu finden, um ahnungslose Nutzer zu überrumpeln. Werfen wir einen Blick auf einige der gängigsten Techniken:

- Supply-Chain-Angriffe: Diese richten sich nicht direkt gegen das Endziel, sondern gegen Lieferanten oder Partner. Indem Malware in die Software-Distributionskette eingeschleust wird, können Angreifer viele Opfer gleichzeitig treffen, wenn die kompromittierte Software installiert wird. Ein berüchtigtes Beispiel ist der Angriff auf SolarWinds, bei dem Malware in ein Update der Netzwerkmanagement-Software eingebettet wurde, was zu einer weitreichenden Kompromittierung führte.

- Fileless Malware: Diese raffinierte Art von Malware hinterlässt keine Dateien auf der Festplatte, sondern lebt im Speicher (RAM), was ihre Entdeckung erheblich erschwert. Fileless Malware nutzt bestehende legitime Programme und Skripting-Umgebungen auf dem Zielrechner, um bösartige Aktivitäten auszuführen, ohne dabei traditionelle Antivirus-Erkennungsmethoden zu triggern.

- KI-gestützte Angriffe: Mit dem Fortschritt der künstlichen Intelligenz nutzen Cyberkriminelle zunehmend KI, um Malware zu entwickeln, die Sicherheitsmaßnahmen effektiver umgehen kann. Diese Malware kann sich an die Umgebung anpassen, Lernmechanismen nutzen, um Erkennung zu vermeiden, und gezieltere Phishing-Angriffe durchführen, indem sie Kommunikationsmuster nachahmt.

- IoT-Geräte als Einfallstore: Das Internet der Dinge (IoT) wächst exponentiell, und viele dieser Geräte sind unzureichend gesichert. Cyberkriminelle nutzen diese Schwachstellen, um in Netzwerke einzudringen. Einmal kompromittiert, können IoT-Geräte als Plattform für weitere Angriffe dienen oder Teil eines Botnetzes werden, das für DDoS-Attacken (Distributed Denial of Service) genutzt wird.

- Ransomware-as-a-Service (RaaS): Cyberkriminalität als Geschäftsmodell – bei RaaS können auch technisch weniger versierte Kriminelle Ransomware von Entwicklern mieten, um ihre eigenen Angriffe durchzuführen. Dieser Service beinhaltet oft auch Kundensupport und Updates, was die Schwelle für den Einstieg in die Cyberkriminalität erheblich senkt.

- Social Engineering 2.0: Während Social Engineering schon lange ein Werkzeug für Cyberkriminelle ist, werden die Techniken immer ausgefeilter. Angreifer nutzen nun automatisierte Tools, um persönliche Informationen aus sozialen Netzwerken zu sammeln und hochpersonalisierte und überzeugende Phishing-Nachrichten zu erstellen.

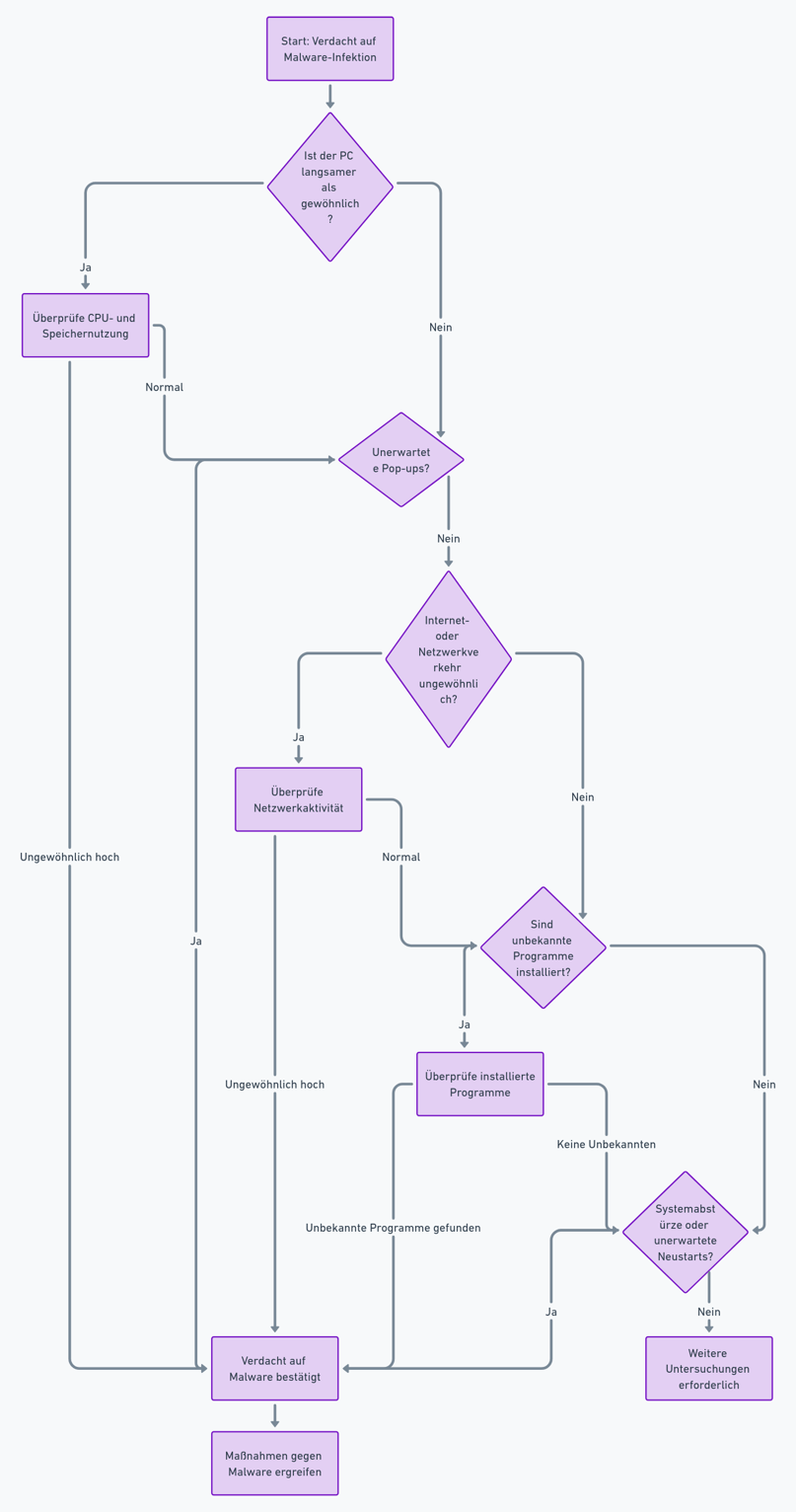

Woran können wir eine Infektion erkennen?

Welche Maßnahmen gibt es, wenn ich betroffen bin?

Zuallererst ist die Bedeutung regelmäßiger Software-Updates nicht zu unterschätzen. Indem Sie Ihr Betriebssystem und alle installierten Anwendungen auf dem neuesten Stand halten, schließen Sie aktiv Sicherheitslücken, die sonst offene Türen für Malware darstellen könnten. Es ist eine einfache, aber effektive Methode, um Angreifern den Wind aus den Segeln zu nehmen.

Die Installation einer robusten Antivirus-Software stellt einen weiteren kritischen Schritt dar. Diese digitale Wachmannschaft patrouilliert rund um die Uhr, bereit, bekannte Bedrohungen zu neutralisieren und durch die Überwachung von Systemverhalten auch neue, unbekannte Gefahren abzuwehren.

Die Implementierung einer Firewall ergänzt Ihre Sicherheitsmaßnahmen um eine zusätzliche Schicht. Sie fungiert als unbestechlicher Türsteher, der unerwünschten Datenverkehr blockiert und somit verhindert, dass Malware Daten sendet oder empfängt. Dieser präventive Schutzwall ist essenziell, um die Kontrolle über den Datenfluss in und aus Ihrem Netzwerk zu behalten.

Ein hohes Maß an Vorsicht ist geboten, wenn es um E-Mails und Downloads geht. Skepsis gegenüber Anhängen oder Links in E-Mails und die Beschränkung von Software-Downloads auf vertrauenswürdige Quellen sind einfache, doch wirkungsvolle Methoden, um das Risiko einer Malware-Infektion zu minimieren.

Eine kluge Backup-Strategie kann im Falle eines Falles zum Retter in der Not werden. Regelmäßige Sicherungen Ihrer wertvollen Daten – idealerweise offline aufbewahrt – stellen sicher, dass Sie im Ernstfall schnell wieder auf die Beine kommen, selbst wenn Ransomware versucht, Ihre digitalen Erinnerungen oder geschäftskritischen Informationen als Geisel zu nehmen.

Zu guter Letzt spielt die Schulung und Bewusstseinsbildung eine entscheidende Rolle. Das Wissen um die Risiken und die Fähigkeit, die Anzeichen einer Malware-Infektion zu erkennen, sind mächtige Werkzeuge im Kampf gegen Cyberkriminalität. Die Investition in regelmäßige Schulungen stärkt das menschliche Element Ihrer Sicherheitsstrategie und schafft eine informierte Nutzerbasis, die weniger anfällig für Angriffe ist.

Haben Sie Fragen zur wirkungsvollen Prävention von Malware-Angriffen oder sind aktuell bereits. von einem Angriff betroffen? Wenden Sie sich gerne an uns.

Jetzt teilen

Jetzt teilen

- IT-Blog (64)

- Anleitung (36)

- Tutorial (32)

- It-security (25)

- Unternehmens-News (23)

- officesafety (20)

- updates (18)

- DSGVO (10)

- Akustik (9)

- Ransomware (9)

- how-to (9)

- patch (9)

- Ransomware-Hack (8)

- IT-Schulung (7)

- microsoft patch day (7)

- securitybreach (7)

- Installation (6)

- hack (5)

- kommunen (5)

- release (5)

- KRITIS (4)

- Suedwestfalen-IT (4)

- #cloud (3)

- EUHAEV (3)

- Hörakustik (3)

- homeoffice (3)

- EUHA2023 (2)

- KI (2)

- Leistungen (2)

- windows11 (2)

- Drucker (1)

- EUHA2024 (1)

- EU_Richtlinie (1)

- Exchange 2016 (1)

- NIS2 (1)

- Zahnarzt (1)

- Zahnarzt Zahnarztpraxis (1)

- batch (1)

- googlechrome (1)

- printer (1)

- April 2026 (1)

- März 2026 (1)

- Dezember 2025 (1)

- November 2025 (1)

- Oktober 2025 (1)

- Juli 2025 (2)

- Juni 2025 (2)

- April 2025 (1)

- März 2025 (3)

- Februar 2025 (2)

- Januar 2025 (4)

- Dezember 2024 (1)

- November 2024 (2)

- Oktober 2024 (2)

- September 2024 (1)

- Juli 2024 (1)

- Juni 2024 (1)

- Mai 2024 (5)

- April 2024 (10)

- März 2024 (4)

- Februar 2024 (8)

- Januar 2024 (4)

- Dezember 2023 (7)

- November 2023 (6)

- Oktober 2023 (3)

- September 2023 (1)

- August 2023 (5)

- Juli 2023 (3)

- Juni 2023 (2)

- Mai 2023 (2)

- April 2023 (2)

- März 2023 (1)

- Februar 2023 (2)

- Januar 2023 (3)

- Dezember 2022 (1)

- Oktober 2022 (2)

- August 2022 (1)

- Juni 2022 (1)

- April 2022 (1)

- Januar 2022 (1)

- November 2021 (1)

- September 2021 (1)

- August 2021 (1)

- April 2021 (1)

- März 2021 (2)

- Januar 2021 (3)

- Dezember 2020 (4)

- November 2020 (1)

- Oktober 2020 (2)

- September 2020 (2)

- August 2020 (1)

Bisher keine Kommentare

Sag uns, was du denkst!