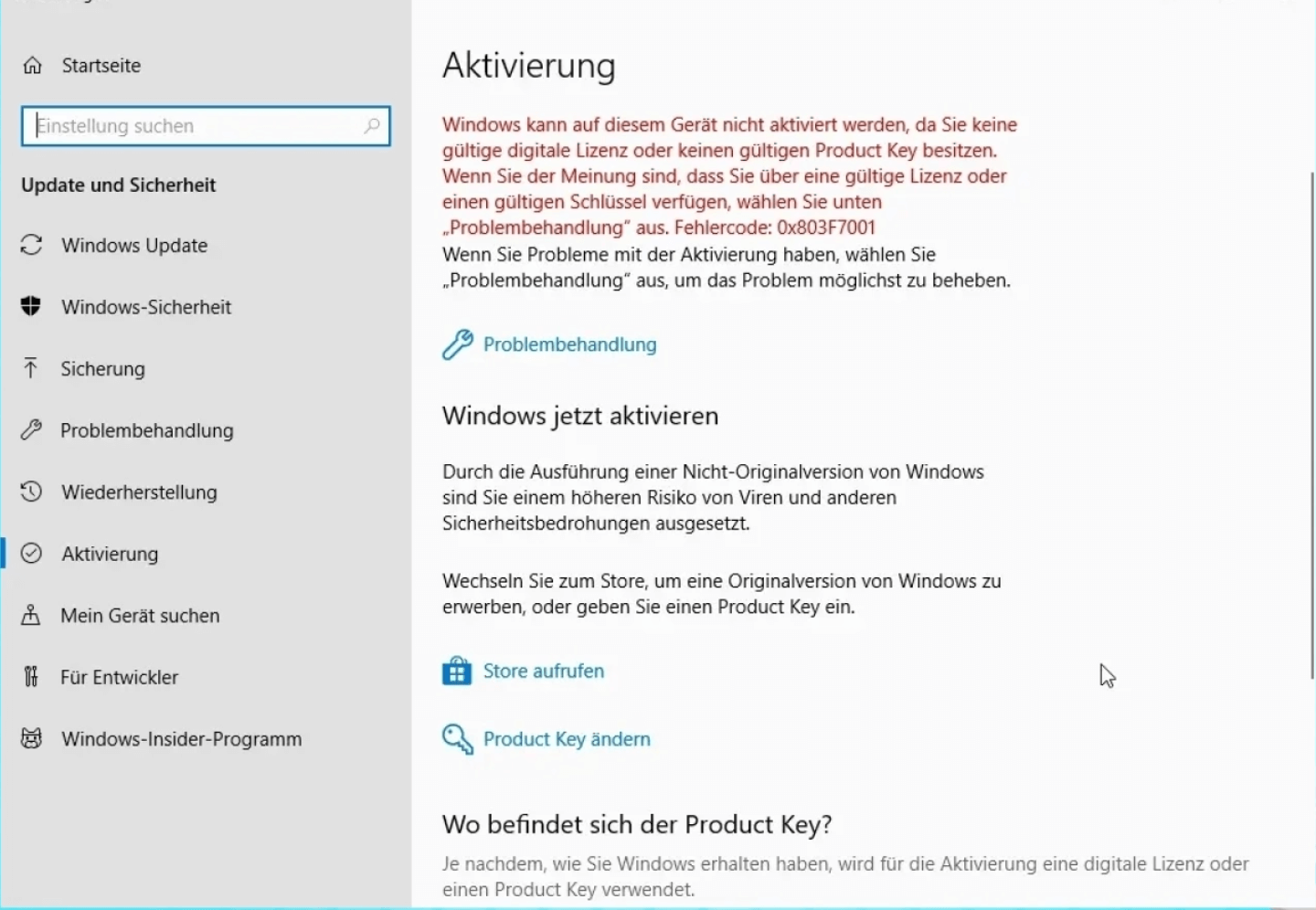

Windows 11 Home auf Pro updaten per CMD – Die schnellste Upgrade-Methode

von Redaktion CSLonz Am 09.11.2025 08:52:15

Wenn du mehrere Systeme verwaltest, automatisierte Abläufe nutzt oder einfach schnell arbeiten willst, ist das Upgrade von Windows 11 Home auf Pro per CMD die effizienteste Lösung. Du brauchst kein GUI-Menü, kein Microsoft Store und keine Neuinstallation – alles läuft direkt über eine …

Warum unsere Kunden ihre PCs 24/7 laufen lassen

von Redaktion CSLonz Am 06.07.2024 08:16:15

Wir haben seit mehr als 15 Jahren 24/7 IT-Sicherheit für unsere Kunden und damit die Qualität des Supports um ein Vielfaches steigern können. Hier drei der wichtigsten Gründe, weshalb unsere Kunden ihre PCs immer eingeschaltet lassen.

Ein starkes BündNIS: EU-Richtlinie NIS2 kommt!

von Redaktion CSLonz Am 31.05.2024 08:07:00

Acht Jahre nach Einführung der NIS-Richtlinie zur Netz-und Informationssicherheit ist klar: es muss nachgebessert und mehrere Gänge hochgeschaltet werden. Denn während die Digitalisierung auch in traditionell papierversessenen Mitgliedsstaaten wie Deutschland dankenswerterweise zunimm …

Ransomware auf dem Vormarsch

von Redaktion CSLonz Am 28.05.2024 08:06:30

Ransomware-Angriffe sind in den letzten Jahren zu einer der größten Bedrohungen für Unternehmen und öffentliche Einrichtungen geworden. Besonders alarmierend ist die steigende Anzahl von Angriffen auf deutsche Unternehmen und Kommunen. In diesem Artikel beleuchten wir die neuesten Erk …

Pflaster drauf- und weiter gehts? Der Microsoft Patchday im Mai

von Redaktion CSLonz Am 22.05.2024 21:12:54

In einiger Regelmäßigkeit berichten wir in unserem Blog über den monatlichen Patchday von Microsoft; den Zeitpunkt des Monats also, zu dem Microsoft einige der in der Zwischenzeit bekannt gewordenen Sicherheitslücken schließt und seine Software nachbessert oder verbessert. Was neu ist …

AI, AI, Käpt´n! Wie wir in Zeiten künstlicher Intelligenz die Kontrolle behalten.

von Redaktion CSLonz Am 06.05.2024 16:47:08

Den allermeisten Lesern ist der Vormarsch Künstlicher Intelligenz (KI oder engl. AI) nicht verborgen geblieben. Und auch wenn es für den Einzelnen vielleicht bislang vermeintlich noch keine oder nur wenige Berührungspunkte gibt, so hat diese Entwicklung doch bereits ganz reale Auswirk …

Wenn Zahnärzte die Zähne zusammenbeißen- müssen.

von Redaktion CSLonz Am 26.04.2024 08:16:00

Kürzlich haben wir über das jüngste EuGH-Urteil und dessen Bedeutung für Arztpraxen im Bezug auf DSGVO-Verstöße und damit verbundene Schmerzensgeldforderungen berichtet. Das tut beiden Seiten weh. Sehen wir uns deshalb einmal detailliert an wie es zu solchen fatalen Angriffen auf Zahn …

Gehackt durch Ihren Drucker - wie Firmen durch Drucker Daten verlieren

von Redaktion CSLonz Am 23.04.2024 08:15:45

"Und ich schlafe in der Dusche, weil die Dusche zu mir hält Sie ist der einzige Freund, den ich noch habe auf der Welt Ja, ich schlafe in der Dusche, denn die Dusche ist normal Diese Rebellion der Haushaltsgegenstände ist fatal" (Farin Urlaub, Die Ärzte)

Unser Vortrag für die FDH- audio infos berichtet:

von Redaktion CSLonz Am 16.04.2024 13:02:02

Kürzlich konnten wir mitteilen, dass wir stolzes außerordentliches Mitglied der FDH (Unternehmerverbund Freier Hörakustiker e.V.) geworden sind. Nun durfte unser Geschäftsführer Emanuel Lonz im Rahmen der FDH-Veranstaltungsreihe Brandaktuell einen Fachvortrag über die IT-Sicherheit fü …

Zur IT-Lage der Nation

von Redaktion CSLonz Am 02.04.2024 10:58:24

205 Milliarden Euro Schaden - im Jahr! In etwa das BIP von Griechenland; so hoch beziffert das Bundesamt für Sicherheit in der Informationstechnik die Kosten durch Cyberangriffe für deutsche Unternehmen. Wir haben für Sie die relevanten Untersuchungsberichte und Reports durchgesehen u …

Nachgefragt: Im Gespräch mit Hörakustikerin Liza Minor

von Redaktion CSLonz Am 02.04.2024 10:56:42

Unsere Kundin und Hörakustikerin Liza Minor von www.minor-hoerakustik.de hat sich dankenswerterweise Zeit für eine Unterhaltung mit uns genommen. Hierbei wollten wir es genau wissen- und haben nachgefragt wie Liza überhaupt zur Hörakustik gekommen ist, wie und wann ihr Sprung in die S …

Steuererklärung per Smartphone-App: sind Sie sicher? Das BSI deckt zahlreiche Schwachstellen auf.

von Redaktion CSLonz Am 11.03.2024 11:41:00

In Deutschland vollzieht sich die Digitalisierung öffentlicher Dienste mitunter schleppend- eine Herausforderung, die auch die Steuerverwaltung betrifft. Vor diesem Hintergrund treten private Anbieter mit Steuererklärungs-Apps auf den Plan, um den Bürgerinnen und Bürgern eine effizien …

Malware- und wie wir uns vor der Bedrohung schützen können

von Redaktion CSLonz Am 08.03.2024 11:29:57

In der digitalen Ära ist die Bedrohung durch Malware allgegenwärtig, entwickelt sich ständig weiter und wird zunehmend raffinierter. Was einst mit einfachen Computerviren begann, die über Disketten verbreitet wurden, hat sich zu einer komplexen Landschaft verschiedenster Schadsoftware …

Unterm Brennglas: Im Interview mit unserem Kunden FrameTec GmbH

von Redaktion CSLonz Am 04.03.2024 09:10:47

Wir haben wieder einmal nachgefragt und uns nicht nur die Gründungsgeschichte des jungen Brillenglasfertigers FrameTec GmbH angehört, sondern auch über unternehmerisches Risiko, Schwierigkeiten und Lösungen gesprochen. Was macht die Firmenphilosophie von FrameTec aus und was macht ihr …

KIND-Hörgeräte: Zentrale gehackt, 600 Filialen betroffen

von Redaktion CSLonz Am 16.02.2024 09:09:18

Nach übereinstimmenden Medienberichten, ist es zu einem Hackerangriff auf die Zentrale der KIND-Hörgeräte GmbH & Co. KG gekommen. Dieser dauert nunmehr bereits über eine Woche an und hat zur Folge, dass die Kommunikation zwischen der Zentrale und den Filialen stark eingeschränkt u …

AnyDesk gehackt - oder wie Kommunikation nicht laufen darf

von Redaktion CSLonz Am 10.02.2024 11:54:22

Im Januar 2024 wurde die IT-Welt durch einen beispiellosen Sicherheitsvorfall erschüttert: AnyDesk, eine führende Software für Fernzugriffe, fiel einem ausgeklügelten Cyberangriff zum Opfer. Dieser Vorfall markiert nicht nur einen kritischen Moment für das Unternehmen selbst, sondern …

Warum sollten Sie die neuesten Updates von Google Chrome nicht ignorieren?

von Redaktion CSLonz Am 01.02.2024 20:49:36

Bleiben Sie sicher und aktuell mit den neuesten Updates von Google Chrome! Auf unseren Plattformen weisen wir regelmäßig darauf hin wie wichtig es ist, Endgeräte und Software stets aktuell zu halten und Updates routinemäßig und zeitnah durchzuführen. Ein zu nachlässiger Umgang mit die …

Home-Office? Aber sicher!

von Redaktion CSLonz Am 14.01.2024 16:52:07

Zu Beginn des Jahres 2023 haben Landwirte in vielen Teilen des Landes demonstriert und teilweise wichtige Verkehrswege blockiert. Das hat zu Verzögerungen im Berufsverkehr geführt und an manchen Orten Schulausfällen verursacht. Während Menschen anfänglich noch auf die Bahn ausweichen …

Manche Webseiten laden nicht oder nur unvollständig

von Redaktion CSLonz Am 07.01.2024 21:29:41

Auch wir IT-Firmen sind nicht davor gefeit, dass wir mal mit IT-Problemen zu kämpfen haben. Seit einigen Wochen hatten wir beispielsweise das Problem, dass die beiden Webseiten hubspot.com und canva.com meist in den Nachmittags- und Abendstunden plötzlich nicht mehr korrekt aufgebaut …

Und der Mensch heißt Mensch -

von Redaktion CSLonz Am 19.12.2023 23:09:43

Weil er vergisst, weil er verdrängt/ Und weil er schwärmt und glaubt/ Sich anlehnt und vertraut [...] kurzum: Wir Menschen sind erlebende, fühlende Wesen. Wir unterscheiden uns in unserer Geschichte und der Summe unserer Erfahrungen, weshalb kein Mensch dem anderen vollkommen gleicht. …

Die Cloud: Segen oder gefährliches Einfallstor?

von Redaktion CSLonz Am 16.12.2023 16:57:39

Die rasante Entwicklung der Cloud-Technologie hat die Art und Weise, wie mittelständische Unternehmen funktionieren, revolutioniert. Diese Technologie bietet eine beispiellose Flexibilität und Effizienz, ermöglicht es Unternehmen, schnell auf Marktveränderungen zu reagieren, und biete …

Böse Überraschung und bittere Bescherung: für gehackte Gemeinden wird es teuer

von Redaktion CSLonz Am 05.12.2023 22:45:21

Erst kürzlich haben wir über die gehackten südwestfälischen Gemeinden berichtet, die seit dem 29.10.2023 von einem sogenannten Ransomware-Angriff betroffen sind, welcher nach wie vor andauert. Der verantwortliche IT-Dienstleister Südwestfalen IT (SIT) arbeitet nach eigenen Angaben mit …

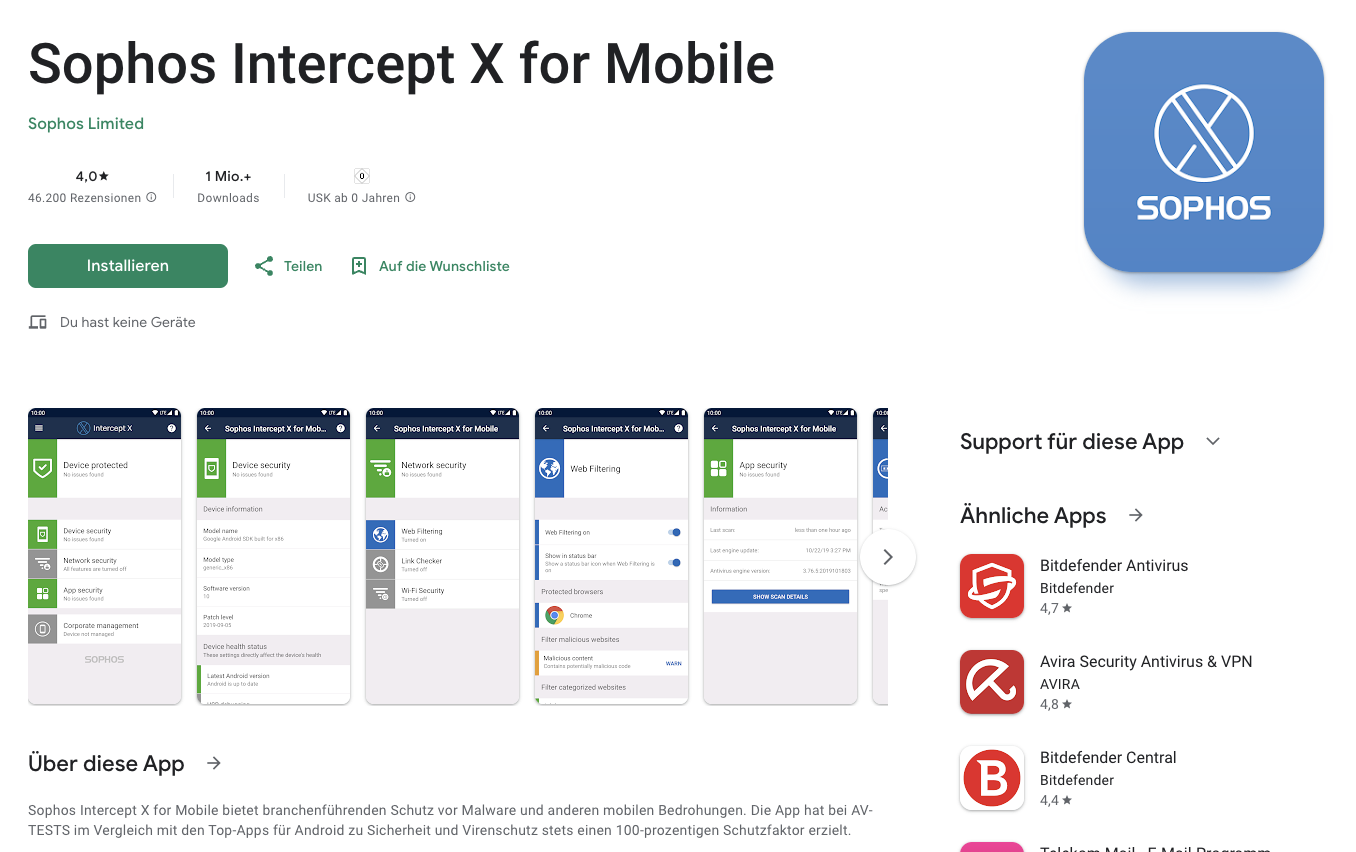

Kostenfreier Schutz für Android-Handys durch Sophos - wenn es unbedingt Android sein muss...

von Redaktion CSLonz Am 27.11.2023 12:59:28

Sophos als Weltmarktführer IT-Sicherheit ist seit vielen Jahren unser Partner, wenn es um die Sicherheit unserer Kunden geht. Wir sichern damit Kliniken, Konzerne bis hin zum Einzelunternehmer ohne Mitarbeiter. Es ist preiswert, bietet bei korrekter Konfiguration extrem guten Schutz u …

Augen auf am Arbeitsplatz! PC-Sicherheit in Ihrem Büro

von Redaktion CSLonz Am 16.11.2023 08:34:22

Willkommen zurück zu unserem Blog, auf dem wir uns kontinuierlich mit den neuesten Entwicklungen und Herausforderungen im Bereich der IT-Sicherheit auseinandersetzen. Heute konzentrieren wir uns auf ein Thema, das für jedes Unternehmen von zentraler Bedeutung ist: typische Angriffe au …

Neuerungen beim Datenschutz- das müssen Unternehmen jetzt wissen:

von Redaktion CSLonz Am 08.11.2023 11:18:14

In der Welt der kleinen und mittleren Unternehmen (KMU) zählt jeder Kundenkontakt und jeder Datensatz. Doch ebenso wichtig wie das Sammeln von Informationen ist der verantwortungsbewusste Umgang damit. Seit 2018 ist die Datenschutz-Grundverordnung (DSGVO) das A und O im europäischen D …

Wenn man sich (k)ein Passwort mehr merken muss

von Redaktion CSLonz Am 30.10.2023 18:14:06

Bildquelle: Shutterstock Mein Gedächtnis kann manchmal meine Schwachstelle sein. So geht es mir, wenn ich mit dem Hund spazieren gegangen bin und mir erst bei meiner Rückkehr auffällt, dass ich den Hausschlüssel vergessen habe; ich muss dann klingeln und hoffen, dass noch jemand dahei …

Microsoft-Patch-Day im Oktober / viele Patches- große Wirkung?

von Redaktion CSLonz Am 13.10.2023 18:11:39

Aufmerksame Leserinnen und Leser unseres Blogs erinnern sich sicher noch an unseren Beitrag zum großen Microsoft-Patch-Day im Juli, als Microsoft ganze 130- zum Teil gravierende- Sicherheitslücken gestopft hat. Von diesen 130 Patches sind im Sommer fünf als kritisch eingestuft worden, …

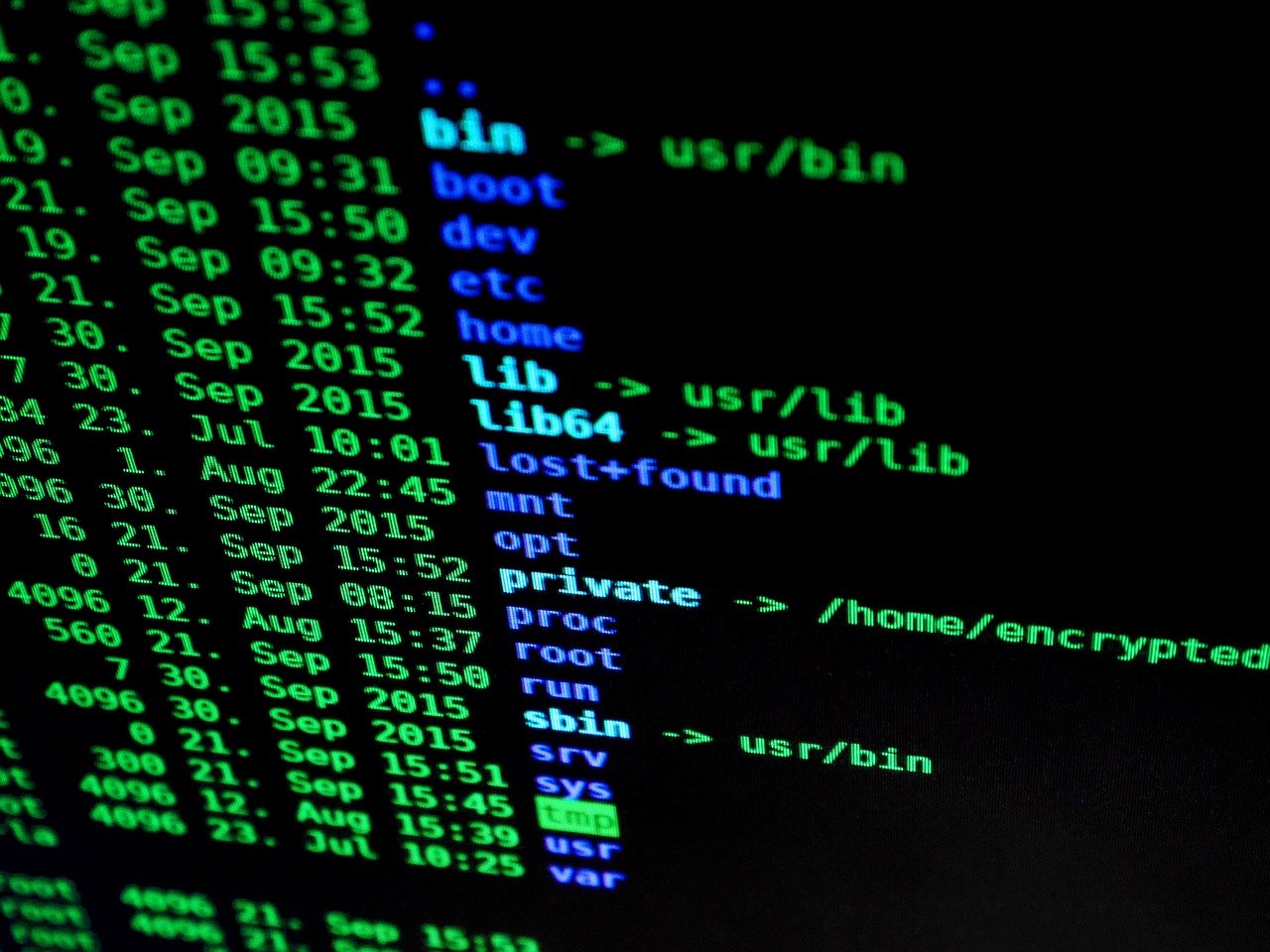

Wenn ein wachsames Auge nicht reicht- Ihr bester Schutz vor Rootkit-Angriffen

von Redaktion CSLonz Am 17.08.2023 19:02:50

In der Welt der IT-Sicherheit gibt es oft Begriffe, die für technische Laien zunächst komplex erscheinen können. Im letzten Artikel haben wir uns mit Zero-Day-Exploits beschäftigt – jenen unsichtbaren Schwachstellen in Software, die von Hackern ausgenutzt werden, bevor die Hersteller …

Keine Zeit zu verlieren. Was tun gegen Zero Day Bedrohungen?

von Redaktion CSLonz Am 16.08.2023 10:45:00

Es bricht ein Feuer in Ihrem Haus aus, ein Schwelbrand, der sich zunächst einmal unbemerkt ausbreiten kann, bevor er voranschreitet und auf das Arbeitszimmer überspringt. Dabei verzehrt es unerbittlich alles, was sich ihm in den Weg stellt: Ihre Geschäftsunterlagen, Ihre privaten Foto …

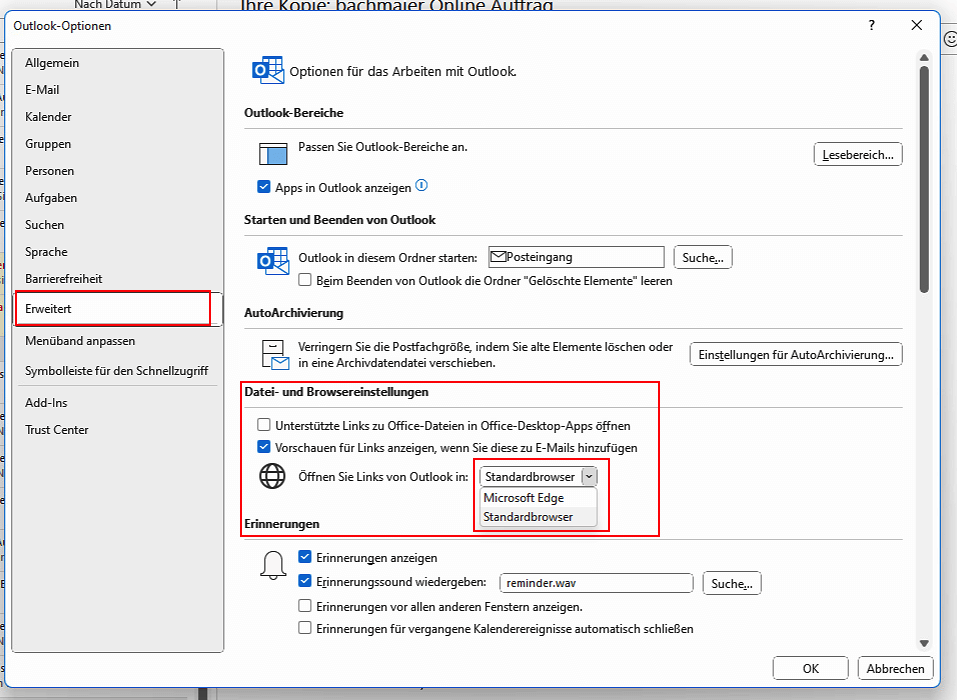

Outlook öffnet links mit Edge statt Standardbrowser

von Redaktion CSLonz Am 10.08.2023 13:57:32

In der heutigen digitalen Welt ist ein zuverlässiger und effizienter Webbrowser unerlässlich. Während Microsoft Edge zweifellos einige beeindruckende Funktionen bietet, gibt es dennoch gute Gründe, warum man andere Browser in Betracht ziehen sollte. Zum einen haben alternative Browser …

.jpg)