AI, AI, Käpt´n! Wie wir in Zeiten künstlicher Intelligenz die Kontrolle behalten.

von Redaktion CSLonz Am 06.05.2024 16:47:08

Den allermeisten Lesern ist der Vormarsch Künstlicher Intelligenz (KI oder engl. AI) nicht verborgen geblieben. Und auch wenn es für den Einzelnen vielleicht bislang vermeintlich noch keine oder nur wenige Berührungspunkte gibt, so hat diese Entwicklung doch bereits ganz reale Auswirk …

Chronik eines Totalverlusts - wie ein Zahnarzt (beinahe) alles verlor

von Redaktion CSLonz Am 01.05.2024 09:12:28

Unser Geschäftsführer Emanuel hatte im Februar einen Beitrag gemeinsam mit der Zeitschrift Zahnmedizinische Mitteilungen geschrieben. Dieser Artikel liegt sehr wahrscheinlich bei vielen Ärzten in der Republik auf dem Schreibtisch und ist im Kopf mit dem Vermerk "da müssen wir uns unbe …

Wenn Zahnärzte die Zähne zusammenbeißen- müssen.

von Redaktion CSLonz Am 26.04.2024 08:16:00

Kürzlich haben wir über das jüngste EuGH-Urteil und dessen Bedeutung für Arztpraxen im Bezug auf DSGVO-Verstöße und damit verbundene Schmerzensgeldforderungen berichtet. Das tut beiden Seiten weh. Sehen wir uns deshalb einmal detailliert an wie es zu solchen fatalen Angriffen auf Zahn …

Gehackt durch Ihren Drucker - wie Firmen durch Drucker Daten verlieren

von Redaktion CSLonz Am 23.04.2024 08:15:45

"Und ich schlafe in der Dusche, weil die Dusche zu mir hält Sie ist der einzige Freund, den ich noch habe auf der Welt Ja, ich schlafe in der Dusche, denn die Dusche ist normal Diese Rebellion der Haushaltsgegenstände ist fatal" (Farin Urlaub, Die Ärzte)

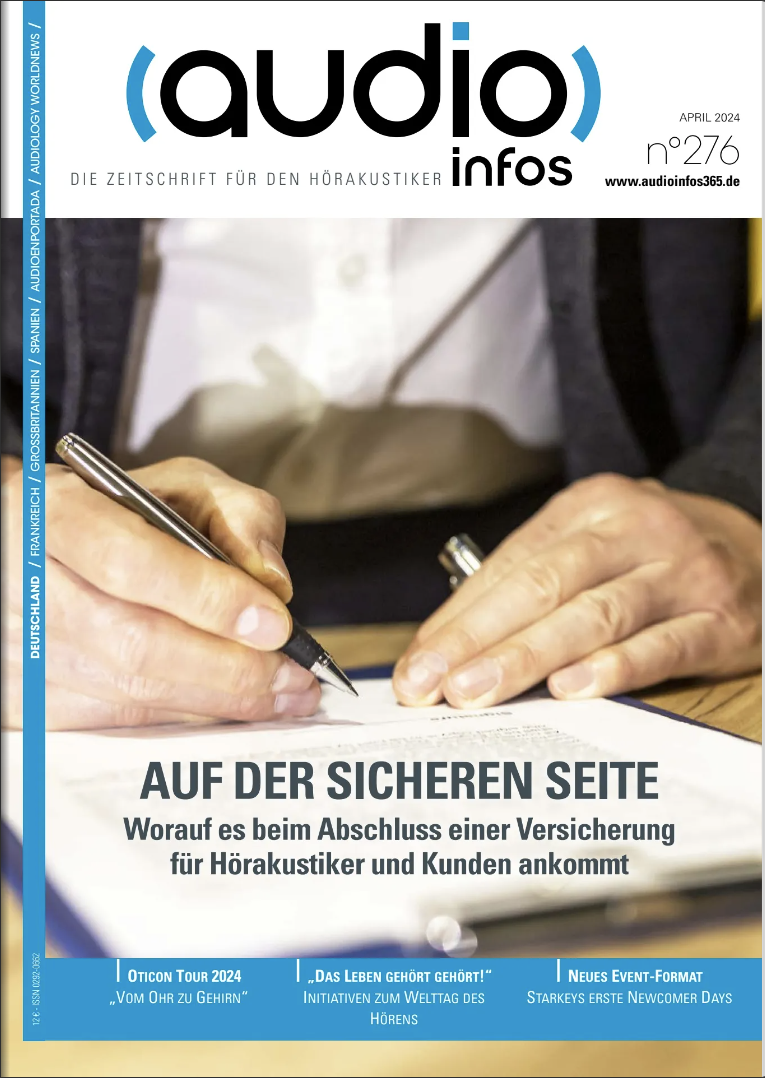

Unser Vortrag für die FDH- audio infos berichtet:

von Redaktion CSLonz Am 16.04.2024 13:02:02

Kürzlich konnten wir mitteilen, dass wir stolzes außerordentliches Mitglied der FDH (Unternehmerverbund Freier Hörakustiker e.V.) geworden sind. Nun durfte unser Geschäftsführer Emanuel Lonz im Rahmen der FDH-Veranstaltungsreihe Brandaktuell einen Fachvortrag über die IT-Sicherheit fü …

155 Updates auf einen Streich: Microsoft Patchday im April

von Redaktion CSLonz Am 15.04.2024 11:44:15

Wiederholt haben wir über den monatlichen Microsoft Patchday berichtet- also den Tag eines jeden Monats, an dem Microsoft wichtige Updates zur Installation freigibt und veröffentlicht. Dabei greifen wir das Thema meist dann auf, wenn es sich entweder um besonders wichtige und dringend …

Schmerzensgeld nach Cyberangriffen: Ein Weckruf durch das EuGH-Urteil für Unternehmen und Praxen

von Redaktion CSLonz Am 10.04.2024 19:01:11

In einer digital vernetzten Welt sind Cyberangriffe eine stetig wachsende Bedrohung für Unternehmen aller Größenordnungen, einschließlich spezialisierter Praxen wie Zahnarztpraxen. Diese Angriffe können nicht nur zu erheblichen direkten Kosten für die Wiederherstellung von Systemen fü …

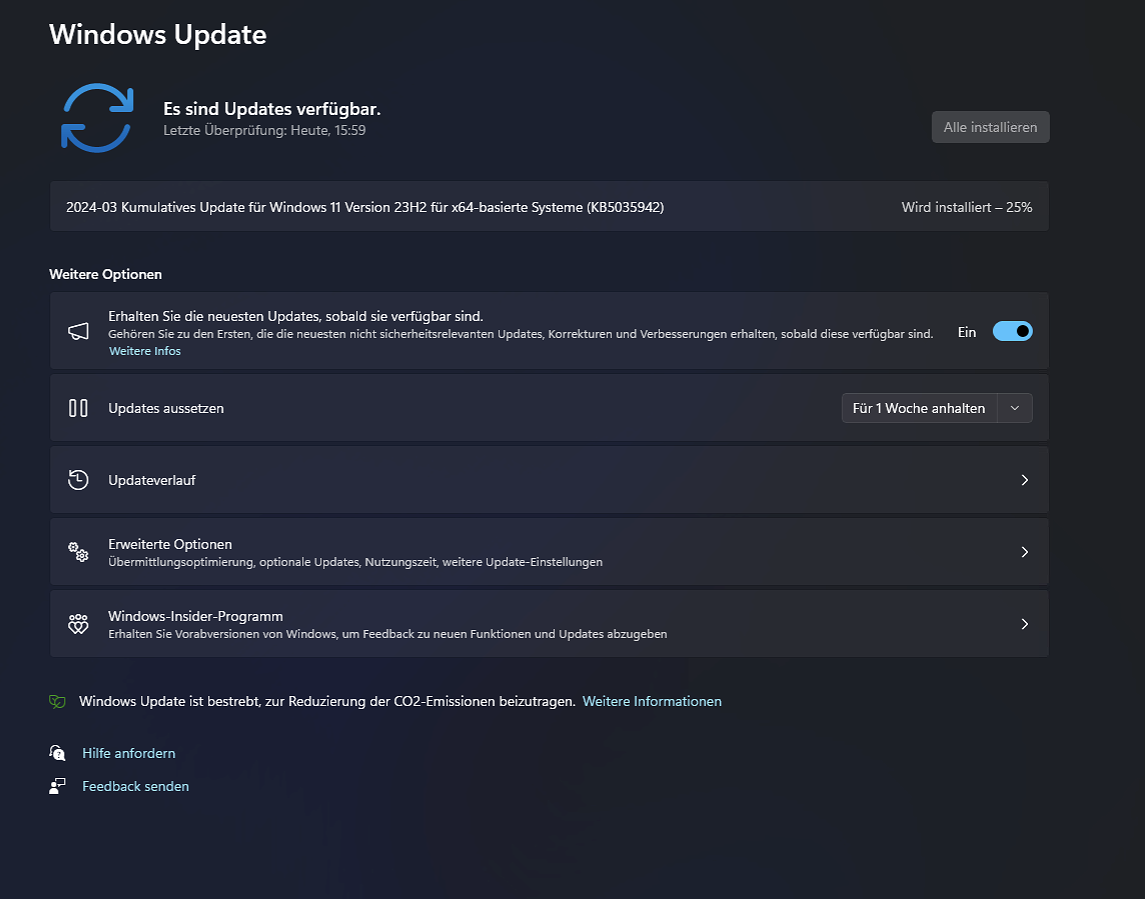

0x80248007 - wenn die Windows-Updates nicht mehr funktionieren

von Redaktion CSLonz Am 04.04.2024 15:58:52

Bei den aktuellen Windows-Updates kommt es immer mal wieder zu dem Umstand, dass die Installation bzw. eher der Download scheitert. Das ganze ist ätzend, weil die meisten nicht wissen, was hier zu tun ist. Daher geben wir hier mal einen Einblick, was wir machen:

Sicher durch den digitalen Dschungel: Ein Leitfaden für Medizinische Fachkräfte wie Ärzte, Akustiker und Apotheken

von Redaktion CSLonz Am 04.04.2024 11:33:06

In einer Welt, in der digitale Technologien immer mehr an Bedeutung gewinnen, ist die Sicherheit dieser Systeme von entscheidender Bedeutung - besonders im medizinischen Sektor. Der Sophos Active Adversary Report für das erste Halbjahr 2024 liefert tiefgreifende Einblicke in die aktue …

Zur IT-Lage der Nation

von Redaktion CSLonz Am 02.04.2024 10:58:24

205 Milliarden Euro Schaden - im Jahr! In etwa das BIP von Griechenland; so hoch beziffert das Bundesamt für Sicherheit in der Informationstechnik die Kosten durch Cyberangriffe für deutsche Unternehmen. Wir haben für Sie die relevanten Untersuchungsberichte und Reports durchgesehen u …

Nachgefragt: Im Gespräch mit Hörakustikerin Liza Minor

von Redaktion CSLonz Am 02.04.2024 10:56:42

Unsere Kundin und Hörakustikerin Liza Minor von www.minor-hoerakustik.de hat sich dankenswerterweise Zeit für eine Unterhaltung mit uns genommen. Hierbei wollten wir es genau wissen- und haben nachgefragt wie Liza überhaupt zur Hörakustik gekommen ist, wie und wann ihr Sprung in die S …

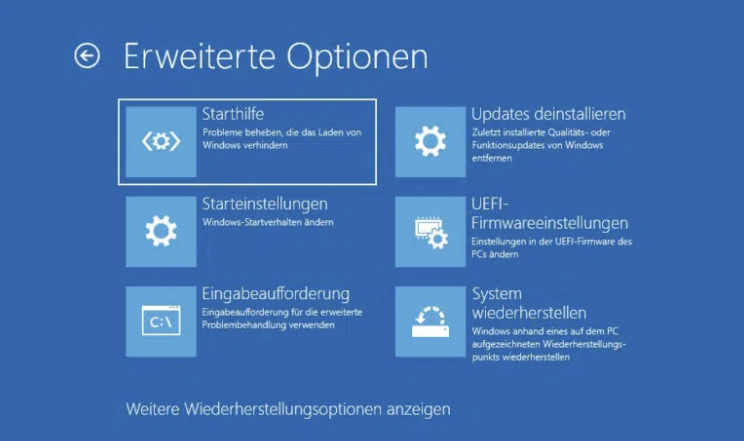

Windows-PC startet nicht mehr mit Fehlermeldung - Bluescreen

von Redaktion CSLonz Am 02.04.2024 10:56:07

Aktuell gibt es immer wieder das Problem, dass vor allem ältere PCs vor 2020 nach den Windows-Updates nicht mehr starten können. Wir zeigen dir hier, wie du dieses Problem behebst und den PC wieder zum starten bekommst.

Nachgefragt: Kundengespräch mit Hörakustik Kindervater

von Redaktion CSLonz Am 18.03.2024 10:56:31

Immer wieder ist es für uns als IT-Partner wichtig, uns selbst den Spiegel vorzuhalten und unsere Prozesse wie auch unser Zusammenspiel mit unseren Kunden zu hinterfragen. In diesem Fall hat jemand anderes den Spiegel für uns gehalten: Jean Pierre Kindervater von Hörakustik Kindervate …

Steuererklärung per Smartphone-App: sind Sie sicher? Das BSI deckt zahlreiche Schwachstellen auf.

von Redaktion CSLonz Am 11.03.2024 11:41:00

In Deutschland vollzieht sich die Digitalisierung öffentlicher Dienste mitunter schleppend- eine Herausforderung, die auch die Steuerverwaltung betrifft. Vor diesem Hintergrund treten private Anbieter mit Steuererklärungs-Apps auf den Plan, um den Bürgerinnen und Bürgern eine effizien …

Malware- und wie wir uns vor der Bedrohung schützen können

von Redaktion CSLonz Am 08.03.2024 11:29:57

In der digitalen Ära ist die Bedrohung durch Malware allgegenwärtig, entwickelt sich ständig weiter und wird zunehmend raffinierter. Was einst mit einfachen Computerviren begann, die über Disketten verbreitet wurden, hat sich zu einer komplexen Landschaft verschiedenster Schadsoftware …

Unterm Brennglas: Im Interview mit unserem Kunden FrameTec GmbH

von Redaktion CSLonz Am 04.03.2024 09:10:47

Wir haben wieder einmal nachgefragt und uns nicht nur die Gründungsgeschichte des jungen Brillenglasfertigers FrameTec GmbH angehört, sondern auch über unternehmerisches Risiko, Schwierigkeiten und Lösungen gesprochen. Was macht die Firmenphilosophie von FrameTec aus und was macht ihr …

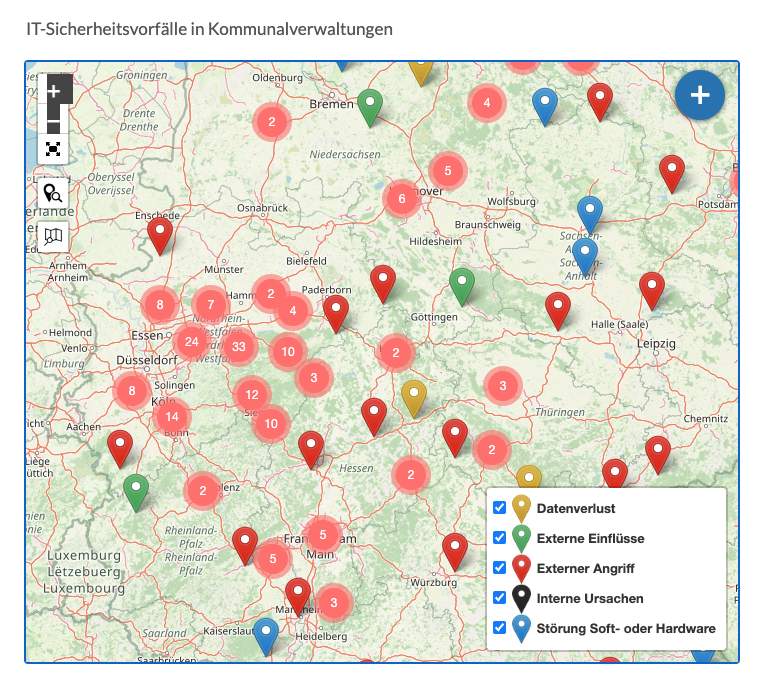

Kommunen gehackt - wir bleiben dran am Fall der Südwestfalen-IT (SIT) - Teil 2

von Redaktion CSLonz Am 22.02.2024 15:53:51

Oder auch: wer den Schaden hat, braucht für den Spott nicht zu sorgen. Doch hierzu an entsprechender Stelle mehr. Bereits Mitte November hatten wir auf unserem Blog von dem weitreichenden Hack auf die Südwestfalen-IT berichtet, der mittlerweile Auswirkungen auf mehr als 150 Kommunen h …

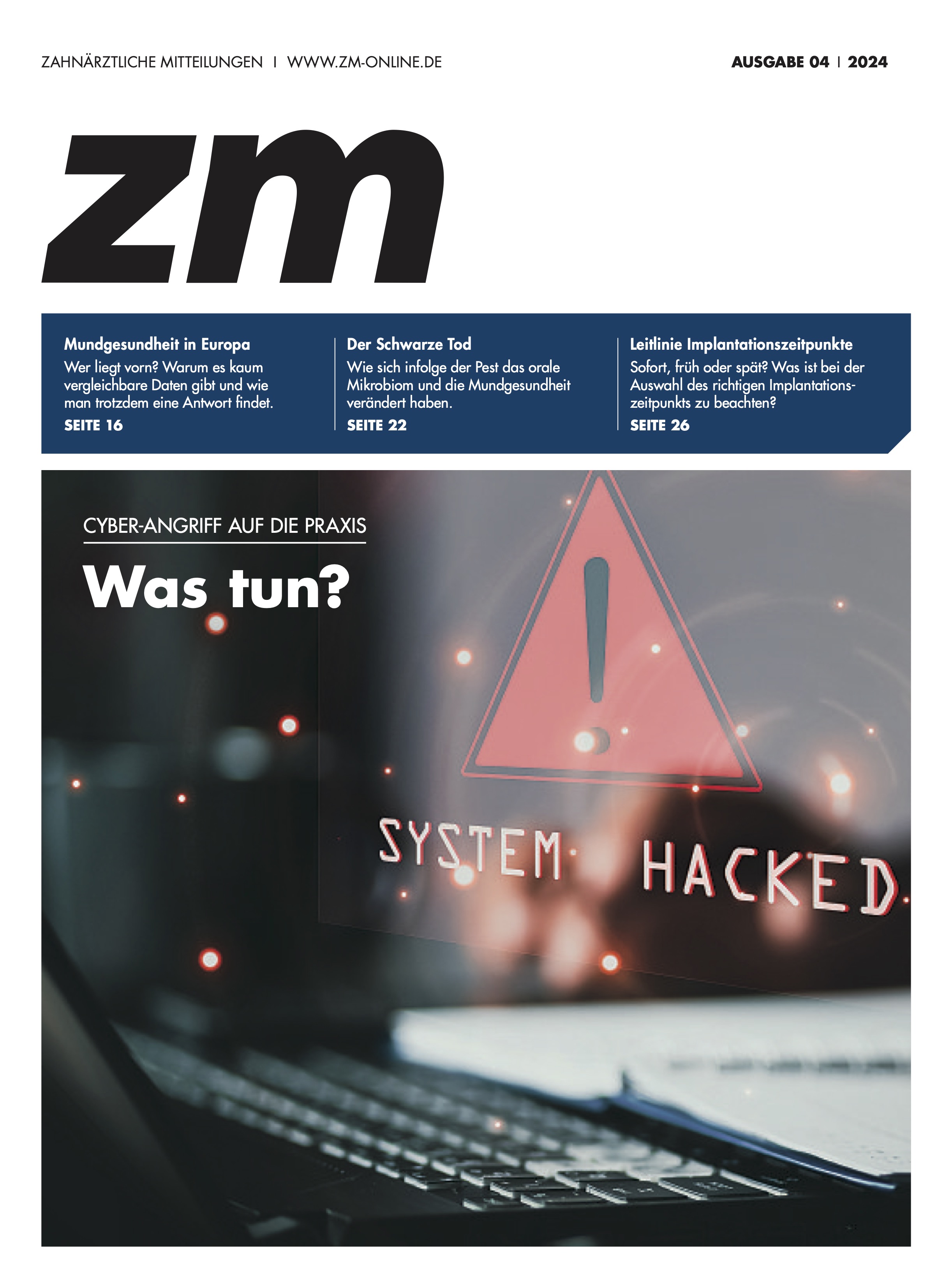

ZM - Cyberangriff auf die Praxis - Was tun?

von Redaktion CSLonz Am 21.02.2024 13:55:58

Wir sind in Deutschland bekannt für den nahtlosen Schutz von Gesundheitsdaten. Im Jahr 2023 kamen 91% unserer Kunden aus dem medizinischen (Kliniken, Ärztehäuser, Ärzte) oder erweiterten medizinischen Bereich (Optiker, Akustiker, Apotheken). Nun hat die Zeitschrift Zahnärztliche Mitte …

Sicher oder nicht? Akustiker und die falsch verstandene Cloud-Sicherheit

von Redaktion CSLonz Am 18.02.2024 13:33:23

Einleitung In der heutigen digitalen Ära sind Daten das neue Gold, besonders für Unternehmen, die ihre Operationen in die Cloud verlagern. Die Cloud bietet zwar Flexibilität und Skalierbarkeit, birgt jedoch auch einzigartige Sicherheitsrisiken. Eines der brennendsten Probleme ist die …

KIND-Hörgeräte: Zentrale gehackt, 600 Filialen betroffen

von Redaktion CSLonz Am 16.02.2024 09:09:18

Nach übereinstimmenden Medienberichten, ist es zu einem Hackerangriff auf die Zentrale der KIND-Hörgeräte GmbH & Co. KG gekommen. Dieser dauert nunmehr bereits über eine Woche an und hat zur Folge, dass die Kommunikation zwischen der Zentrale und den Filialen stark eingeschränkt u …

AnyDesk gehackt - oder wie Kommunikation nicht laufen darf

von Redaktion CSLonz Am 10.02.2024 11:54:22

Im Januar 2024 wurde die IT-Welt durch einen beispiellosen Sicherheitsvorfall erschüttert: AnyDesk, eine führende Software für Fernzugriffe, fiel einem ausgeklügelten Cyberangriff zum Opfer. Dieser Vorfall markiert nicht nur einen kritischen Moment für das Unternehmen selbst, sondern …

Bitlocker: Die Sicherheit deiner Daten in Gefahr

von Redaktion CSLonz Am 09.02.2024 13:38:02

Mit Bitlocker schützt du deine Daten vor unbefugtem Zugriff. Doch eine neue Entdeckung wirft Zweifel auf: Wie sicher ist Bitlocker wirklich? In diesem Blog-Beitrag erfährst du mehr über die potenziellen Risiken und wie du dich davor schützen kannst.

Wir sind ab sofort Mitglied des Fachverbandes Deutscher Hörakustiker e.V.

von Redaktion CSLonz Am 03.02.2024 10:30:17

Mit großer Freude und Stolz erfüllt es uns, dass wir nach jahrelangem Engagement in der Akustikbranche nunmehr außerordentliches Mitglied des Fachverbandes Deutscher Hörakustiker e.V. (https://www.fdh-ev.de/) werden durften. Warum dies ein guter und wichtiger Schritt ist und weshalb w …

Warum sollten Sie die neuesten Updates von Google Chrome nicht ignorieren?

von Redaktion CSLonz Am 01.02.2024 20:49:36

Bleiben Sie sicher und aktuell mit den neuesten Updates von Google Chrome! Auf unseren Plattformen weisen wir regelmäßig darauf hin wie wichtig es ist, Endgeräte und Software stets aktuell zu halten und Updates routinemäßig und zeitnah durchzuführen. Ein zu nachlässiger Umgang mit die …

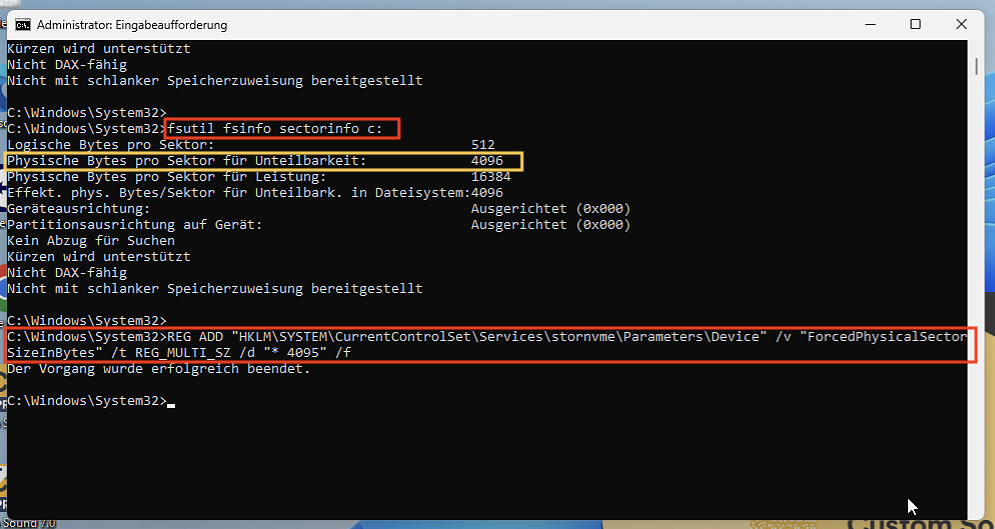

SQL-Server lässt sich unter Windows 11 nicht installieren (Cochlear SQL Problem)

von Redaktion CSLonz Am 26.01.2024 08:07:07

Nach einem Ausfall eines PCs einer Kundin aus Berlin standen wir vor der Aufgabe, einen neuen Rechner "über Nacht" vorzubereiten. Kein Problem für uns, keine 24 Stunden später stand der neue Rechner vor Ort und alles war eingerichtet. Bei der Installation von Cochlear dann aber die Pr …

Home-Office? Aber sicher!

von Redaktion CSLonz Am 14.01.2024 16:52:07

Zu Beginn des Jahres 2023 haben Landwirte in vielen Teilen des Landes demonstriert und teilweise wichtige Verkehrswege blockiert. Das hat zu Verzögerungen im Berufsverkehr geführt und an manchen Orten Schulausfällen verursacht. Während Menschen anfänglich noch auf die Bahn ausweichen …

Windows 10 Update KB5034441: Sicherheitsrisiken und effektive Behebung

von Redaktion CSLonz Am 11.01.2024 11:35:33

Bei dem Versuch, das Sicherheitsupdate KB5034441 zu installieren, stoßen viele Windows-Nutzer auf den Fehlercode 0x80070643. Dieses Update zielt darauf ab, die Sicherheitslücke CVE-2024-20666 in der Windows-Wiederherstellungsumgebung (WinRE) zu schließen. Das Problem liegt vor allem i …

Manche Webseiten laden nicht oder nur unvollständig

von Redaktion CSLonz Am 07.01.2024 21:29:41

Auch wir IT-Firmen sind nicht davor gefeit, dass wir mal mit IT-Problemen zu kämpfen haben. Seit einigen Wochen hatten wir beispielsweise das Problem, dass die beiden Webseiten hubspot.com und canva.com meist in den Nachmittags- und Abendstunden plötzlich nicht mehr korrekt aufgebaut …

Kunde bei CSLonz - Erfahrungen von Eifel Hörakustik

von Redaktion CSLonz Am 22.12.2023 11:30:57

Das Jahresende nähert sich raschen Schrittes und wir haben die Gelegenheit genutzt, einmal über unsere üblichen Qualitätskontrollen hinauszugehen. Dazu haben wir uns in ein Gespräch mit einem unserer Neukunden begeben und nachgefragt wie unsere Arbeit denn eigentlich von der anderen S …

Und der Mensch heißt Mensch -

von Redaktion CSLonz Am 19.12.2023 23:09:43

Weil er vergisst, weil er verdrängt/ Und weil er schwärmt und glaubt/ Sich anlehnt und vertraut [...] kurzum: Wir Menschen sind erlebende, fühlende Wesen. Wir unterscheiden uns in unserer Geschichte und der Summe unserer Erfahrungen, weshalb kein Mensch dem anderen vollkommen gleicht. …

.jpg)